2022/01/21

お知らせ

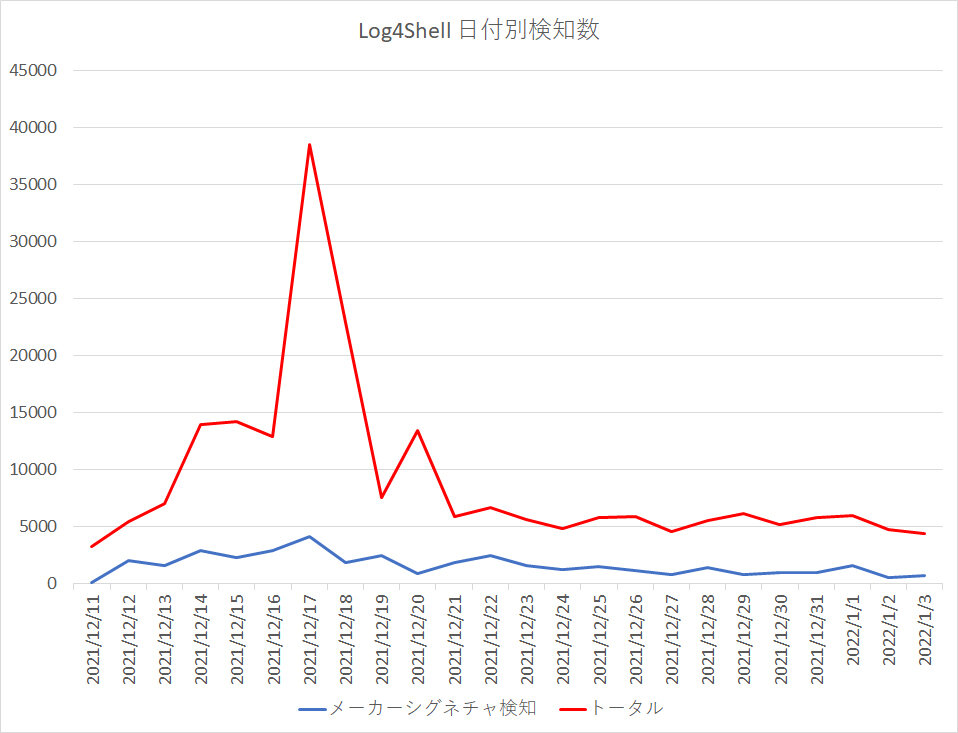

調査集計期間:2021年12月11日~2022年1月3日

先月より、Apache Log4jロギングライブラリの脆弱性がニュースでも取り上げられています。当社のマネージドセキュリティサービス、InfoCICでも関連する攻撃を検知しております。下記にご参考まで、2021年12月11日から2022年1月3日までの検知状況と、パートナ各社の製品の2022年1月18日時点のシグネチャ情報をご紹介いたします。インフォセックおよびInfoCICでは今後も警戒を強めてまいります。

本資料はIDS/IPS、WAF、UTM製品におけるCVE-2021-44228の検知を意図したシグネチャ・検知ルールによる検知状況をまとめたものです。

CVE-2021-45105 を2021/12/19より、

CVE-2021-45046 を2021/12/15より、

CVE-2021-44832 を2021/12/29より追加しています。

CVE-2021-45105 を2021/12/19より、

CVE-2021-45046 を2021/12/15より、

CVE-2021-44832 を2021/12/29より追加しています。

メーカーシグネチャ検知: Log4Shell検知用としてセキュリティソリューションベンダがリリースしているシグネチャによるイベント検知件数

トータル:メーカーシグネチャ検知に加えてインフォセックにてLog4Shell関連として検知したイベント数

トータル:メーカーシグネチャ検知に加えてインフォセックにてLog4Shell関連として検知したイベント数

| FireEye (FireEye NX) |

|---|

|

SC:1221.210以降で検知可能

|

| Fortinet (FortiGate) |

|---|

|

2021/12/11 (現地時間:2021/12/10 14:28)

19.215リリース 51006: Apache.Log4j.Error.Log.Remote.Code.Execution 2021/12/14 (現地時間:2021/12/13 13:03)

19.217リリース 51006に更新 2021/12/15 (現地時間:2021/12/14 10:06)

19.218リリース 51006に更新 2021/12/16 (現地時間:2021/12/15 10:47)

19.219リリース 51006に更新 2021/12/30 (現地時間:2021/12/29 18:38)

19.231リリース 51060: Apache.Log4j.Error.Log.Configuration.File.Remote.Code.Execution |

| Imperva (SecureSphere) |

|---|

|

2021/12/13 (現地時間:2021/12/12)

Dec_12_2021 リリース 614102: CVE-2021-44228: Zero day RCE in Log4j via ldap JNDI parser bypass 2021/12/15 (現地時間:2021/12/14)

Dec_14_2021 をリリース 614102 のシグネチャ名変更と追加シグネチャ 614102: CVE-2021-44228: Zero day RCE in Log4j via ldap JNDI parser 614103: CVE-2021-44228: Zero day RCE in Log4j via ldap JNDI parser bypass 2021/12/17 (現地時間:2021/12/16)

Dec_16_2021 をリリース 614106: CVE-2021-45046: Log4j Thread Context Map Pattern DoS - bypass rule 614106: CVE-2021-45046: Log4j Thread Context Map Pattern DoS 614106: CVE-2021-44228: Zero day RCE in Log4j via ldap JNDI parser bypass 2 2021/12/22 (現地時間:2021/12/21)

Dec_21_2021 をリリース 614111: CVE-2021-44228: Log4j Java 0-Day Exploit - bypasses to block all - Headers 614110: CVE-2021-44228: Log4j Java 0-Day Exploit - bypasses to block all - URL and Param 614108: CVE-2021-45105: Log4j Java DoS - nested curly brackets (Anchored to start) - Headers 614109: CVE-2021-45105: Log4j Java DoS - nested curly brackets (Anchored to start) - URL and Param 614107: CVE-2021-44228 and CVE-2021-45105: Log4J Lookup Infinite Loop 2022/1/10 (現地時間:2022/1/9)

Jan_09_2022 をリリース 614114: CVE-2021-44832: Apache Log4j JDBC Appender Configuration Manipulation Local JNDI URI Execution 614112: CVE-2021-44832: Apache Log4j JDBC Appender Configuration Manipulation Local JNDI URI Execution - get file 614113: RCE on log4j 2.17.1 - file upload2 |

| McAfee (Network Security Platform) |

|---|

|

McAfee Enterprise 製品 Apache Log4j CVE-2021-44228 Remote Code Executionへの対応

https://kc.mcafee.com/corporate/index?page=content&id=KB95091&actp=null&viewlocale=ja_JP&locale=ja_JP 2021/12/11 (現地時間:2021/12/10)

KB95092 で UDS-12102021 リリース 0x4529f700:UDS-HTTP: Apache Log4j2 Remote Code Execution Vulnerability 2021/12/13 (現地時間:2021/12/12)

KB95092に更新、UDS-12122021リリース シグネチャ名と条件に変更、シグネチャIDが自動採番されるもの(0xffffffff)に 0xffffffff: UDS-HTTP: Apache Log4j2 Remote Code Execution Vulnerability (CVE-2021-44228) |

| Palo Alto Networks (PA Series) |

|---|

|

2021/12/11 12:12:28

シグネチャバージョン8499リリース 91991: Apache Log4j Remote Code Execution Vulnerability 2021/12/13 13:13:26

シグネチャバージョン8500リリース 91994: Apache Log4j Remote Code Execution Vulnerability 91995: Apache Log4j Remote Code Execution Vulnerability 2021/12/15

シグネチャバージョン8502リリース 92001: Apache Log4j Remote Code Execution Vulnerability 2021/12/17

シグネチャバージョン8504リリース 92006: Apache Log4j Remote Code Execution Vulnerability 92007: Apache Log4j Denial-of-Service Vulnerability 2021/12/20

シグネチャバージョン8506リリース 92012: Apache Log4j Denial-of-Service Vulnerability 2022/1/7

シグネチャバージョン8510リリース 92004: Apache Log4j Remote Code Execution Vulnerability |

| Trend Micro (Deep Discovery Inspector) |

|---|

|

https://blog.trendmicro.co.jp/archives/29441?_ga=2.110338944.426172092.1642041451-1042175769.1636634625

Rule 4280:HTTP_POSSIBLE_USERAGENT_RCE_EXPLOIT_REQUEST Rule 4641:CVE-2021-44228 ‒ OGNL EXPLOIT ‒ HTTP(REQUEST) Rule 4642:POSSIBLE HTTP HEADER OGNL EXPRESSION EXPLOIT ‒ HTTP(REQUEST) Rule 4643:POSSIBLE HTTP BODY OGNL EXPRESSION EXPLOIT ‒ HTTP (REQUEST) ‒ Variant 2 |

| Zscaler (Zscaler Internet Access) |

|---|

|

Detection ID:124803

Apache.Exploit.CVE-2021-44228 Engine:Sandbox Detection ID:47711,47677,47676,47675,47674,47673,47708,47707

Apache.Exploit.CVE-2021-44228 Engine:IPS (web) 2021/12/11

Detection ID: None Apache.Exploit.CVE-2021-44228 Engine: File Reputation 2021/12/15

Detection ID: 5002123,5002122,5002121,5002120,5002119,7034722 Apache.Exploit.CVE-2021-44228 Engine: IPS (non-web) 2021/12/22

Detection ID: None Apache.Exploit.Cve-2021-44228.LZ Engine: Reputation 2022/1/5

Apache.Exploit.Cve-2021-44228.LZ Engine:Reputation |

※上記ページは掲載時点の内容であるため、ページ中にリンク切れやリンク先が適切でないリンクなどがある可能性があります。ご了承いただくようお願い申し上げます。